4.Android HTTPS中间人攻击漏洞证明

1) 客户端不校验SSL证书(包含签名CA是否合法、域名是否匹配、是否自签名证书、证书是否过期)包含以下几种编码错误情况:

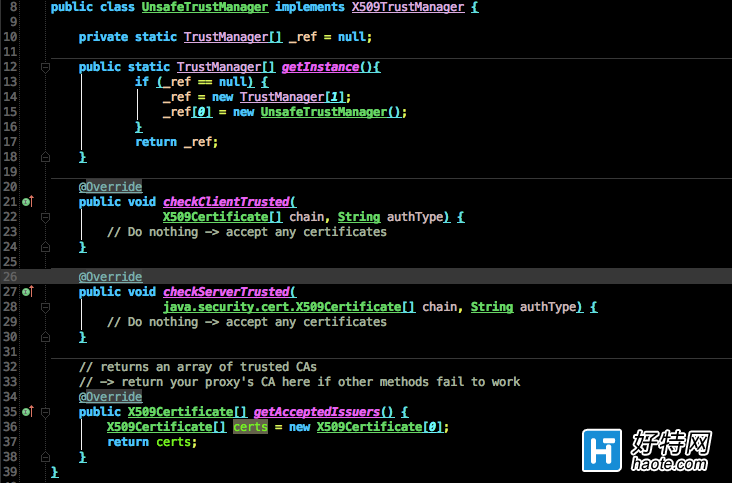

a. 自实现的不校验证书的X509TrustManager接口的Java代码片段 (其中的checkServerTrusted()方法实现为空,即不检查服务器是否可信):

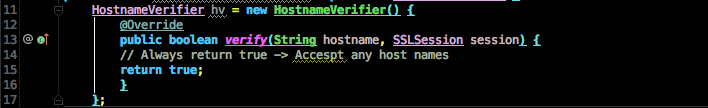

b. 不检查站点域名与站点证书的域名是否匹配的Java代码片段:

c. 接受任意域名的Java代码片段:

SSLSocketFactory sf; …… sf.setHostnameVerifier(SSLSocketFactory.ALLOW_ALL_HOSTNAME_VERIFIER);

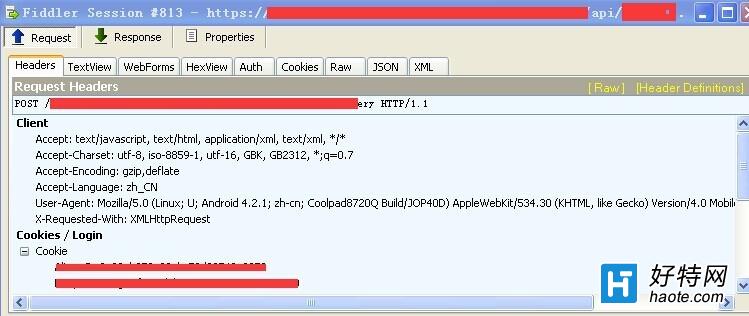

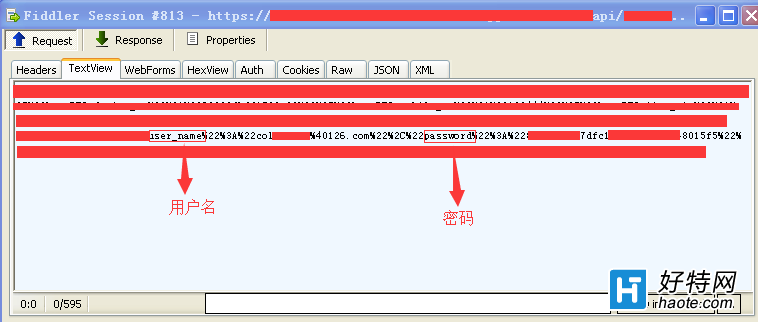

2)针对某个不校验SSL证书的客户端进行中间人攻击演示如下图所示,可通过中间人劫持获取到登录用户名和密码(该密码参数只是对明文密码进行了一次MD5):

修复建议

对SSL证书进行强校验

出于安全考虑,建议对SSL证书进行强校验(签名CA是否合法、证书是否是自签名、主机域名是否匹配、证书是否过期等),详细修复方案请参照Google官方关于SSL的安全建议。

小编推荐

视频推荐

更多 手游风云榜

更多 资讯阅读

更多 -

- 国产工具PKAV HTTP Fuzzer渗透测试助手最新发布

- 菜鸟学院 2015-03-21

-

- VLAN攻击只需一根网线就能做到

- 菜鸟学院 2015-03-21

-

- 横古贯今的隐私密史:密码的前世来生

- 菜鸟学院 2015-03-21

-

- FireEye:11.2%的移动APP仍存在FREAK漏洞

- 菜鸟学院 2015-03-21

-

- 惠普漏洞:惠普ArcSight企业安全系列产品曝高危安全漏洞

- 菜鸟学院 2015-03-21

-

- 腾讯、360各显神通,分别秒杀IE、Flash、PDF项目

- 菜鸟学院 2015-03-19

-

- (GHOST)幽灵漏洞EXP利用

- 菜鸟学院 2015-03-19

-

- Android HTTPS中间人劫持漏洞浅析

- 菜鸟学院 2015-03-19

-

- 苹果Mac OS X系统被发现存在DLL劫持漏洞

- 菜鸟学院 2015-03-18

-

- 窥探家庭网络的恶意木马

- 菜鸟学院 2015-03-18

-

- 金融行业平台的针对性防御渗透测试

- 菜鸟学院 2015-03-18

-

- WordPress黑帽SEO插件的技术剖析

- 菜鸟学院 2015-03-18